Licenze Creative Commons: cosa sono e come funzionano

Licenze Creative Commons: cosa sono e come funzionano Nell’era della condivisione digitale, in cui immagini, testi, video e contenuti creativi circolano quotidianamente sul web, conoscere

Diritto informatico » Pagina 2

Licenze Creative Commons: cosa sono e come funzionano Nell’era della condivisione digitale, in cui immagini, testi, video e contenuti creativi circolano quotidianamente sul web, conoscere

Oblio Oncologico: cos’è, cosa prevede la legge e chi ne ha diritto Il diritto all’oblio oncologico è finalmente diventato legge anche in Italia, segnando un

Digitalizzazione dei documenti: conservazione sostitutiva e compliance normativa Ti immagini di entrare in un ufficio dove pile di carta si accumulano su ogni scrivania, archivi

Come funziona CL0P ransomware Se, un tempo, i soggetti sotto attacco informatico dovevano occuparsi del blocco temporaneo di file e dati, con il CL0P ransomware

Regolamento DORA: panoramica essenziale Il regolamento DORA rappresenta una svolta epocale nella gestione della resilienza digitale nel settore finanziario europeo. In un contesto sempre più

Cripto Wallet: come usare un portafoglio di criptovaluta Il cripto wallet è uno strumento essenziale per chiunque voglia gestire, inviare o ricevere criptovalute in modo

Gli obblighi dell’European Accessibility Act L’European Accessibility Act (EAA) è una direttiva dell’Unione Europea volta a migliorare l’accessibilità di prodotti e servizi per le persone

Evitare il rischio di Dumpster Diving informatico Il dumpster diving, nel contesto della cybersecurity, è una tecnica di hacking utilizzato nel campo della tecnologia dell’informazione.

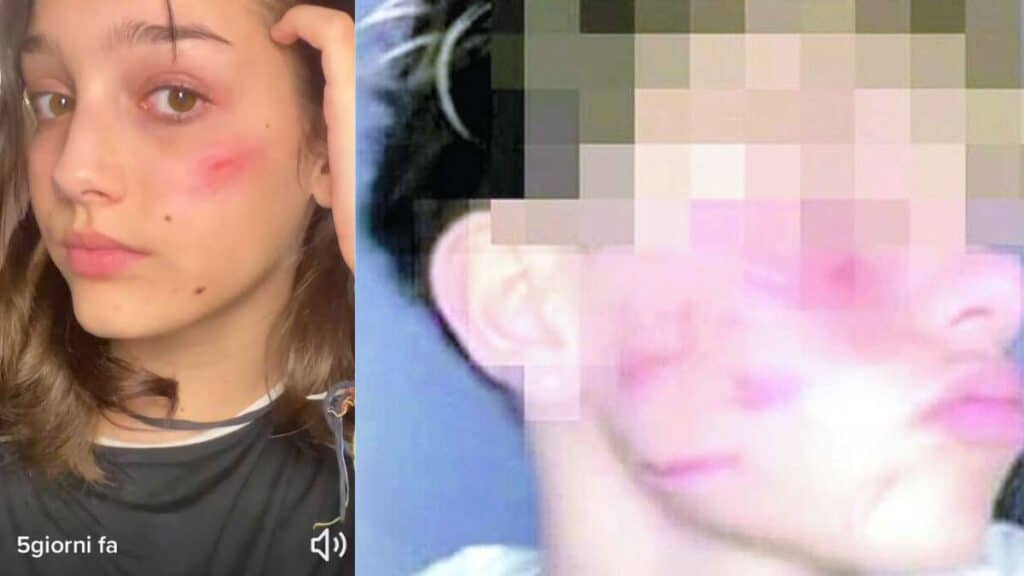

Altroconsumo invita a fermare la “cicatrice francese“ e altre challenge TikTok Le challenge TikTok sono diventate un fenomeno virale negli ultimi anni, coinvolgendo milioni di

Il gruppo hacker iraniano Charming Kitten Il gruppo hacker Charming Kitten, ufficialmente finanziato dall’Iran, torna a destare preoccupazioni. La società russa Kaspersky, che si occupa